Захист користувачів MS 365 у небезпечному середовищі. Чому одного 2FA недостатньо і як посилити захист за допомогою IAM та Microsoft Defender

В епоху цифрової трансформації, віддаленої роботи та хмарних сервісів потреба в захисті даних і користувачів зростає з кожним днем. Microsoft 365, як одне з найпоширеніших середовищ для віддаленої роботи, наражається на різноманітні загрози – від фішингу до атак шкідливого програмного забезпечення. Хоча включення двофакторної автентифікації (2FA) є важливим кроком на шляху до безпеки, сама по собі 2FA не забезпечує повного захисту. У цій статті показано, як можна зробити більше, посилюючи захист користувачів за допомогою рішень для ідентифікації ідентичностей (IAM) і таких інструментів, як Microsoft Defender.

Двофакторна автентифікація є ключовим компонентом сучасних систем безпеки, оскільки вимагає від користувачів підтвердження своєї особи за допомогою двох незалежних компонентів, таких як пароль і код з програми автентифікації. Це гарантує, що навіть якщо пароль буде перехоплений зловмисником, без додаткового коду доступ до облікового запису буде неможливим.

1. двофакторна автентифікація (2FA) – чому це лише перший крок?

Однак 2FA сама по собі не забезпечує повного захисту. Ось основні причини:

- Вразливість до фішингу: деякі форми 2FA, такі як SMS, можуть бути вразливими до перехоплення зловмисниками.

- Втрата пристрою для автентифікації: Якщо телефон або пристрій з додатком для автентифікації втрачено, користувач може мати труднощі з доступом до свого акаунта.

- Обмеження безпеки зі слабкими паролями: 2FA не захищає від використання простих, легких для вгадування паролів, які можуть бути вразливими до атак грубої сили.

Хоча впровадження 2FA є ключовою частиною захисту користувачів, компаніям слід піти далі і розглянути можливість повного управління ідентифікацією (IAM) та використання передових інструментів, таких як Microsoft Defender.

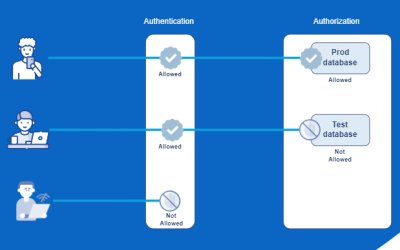

2. підвищення безпеки користувачів за допомогою управління ідентифікацією та доступом (IAM)

Управління ідентифікацією та доступом (IAM) – це комплексний набір інструментів і стратегій, який дозволяє компаніям керувати ідентифікацією користувачів і доступом до ресурсів на набагато більш просунутому рівні, ніж традиційний 2FA. Ось як IAM може підвищити безпеку:

a. Надійні принципи паролів та їх дотримання

Одним з ключових елементів IAM є використання надійних паролів. Хоча паролі можуть бути вразливими до перехоплення, надійні паролі мінімізують ризик їх зламу. Системи IAM дозволяють компаніям встановлювати правила щодо мінімальної довжини, складності та частоти зміни паролів.

Керівництво по впровадженню:

- Встановіть політики для мінімальної кількості символів (наприклад, щонайменше 12 символів).

- Слідкуйте за використанням великих літер, цифр та спеціальних символів.

- Обмежте повторне використання паролів і запровадьте політику їх регулярної зміни (наприклад, кожні 90 днів).

b. Блокування входу після невдалих спроб автентифікації

Система IAM дозволяє встановити блокування облікового запису після кількох невдалих спроб входу. Цей тип безпеки запобігає атакам грубої сили, які полягають у спробі вгадати пароль.

Керівництво по впровадженню:

- Налаштуйте блокування акаунта після 5-10 невдалих спроб входу.

- Встановіть тимчасове блокування, щоб користувач міг повторити спробу лише через певний проміжок часу, або вимагайте ручного розблокування адміністратором.

c. Контроль доступу на основі ролей (RBAC)

За допомогою IAM ви можете контролювати, хто до чого має доступ у вашому середовищі Microsoft 365. Призначаючи користувачам ролі з мінімальним доступом, ви обмежуєте кількість людей, які мають повні адміністративні права.

Керівництво по впровадженню:

- Створюйте групи користувачів на основі їхніх ролей і призначайте їм лише необхідні дозволи.

- Регулярно переглядайте та оновлюйте ролі користувачів, щоб відповідати поточним потребам бізнесу.

3. Microsoft Defender: розширений захист від загроз

Microsoft Defender пропонує широкий спектр інструментів для захисту середовища Microsoft 365 від різноманітних загроз, зокрема фішингових атак, шкідливих програм і програм-вимагачів. У поєднанні з IAM Defender створює систему захисту, яка мінімізує ризики та захищає користувачів на кожному етапі.

a. Microsoft Defender для Office 365: Виявлення загроз у пошті та файлах

Microsoft Defender для Office 365 пропонує розширені функції для захисту пошти та даних, що зберігаються в хмарному середовищі:

- Сканування електронних листів і вкладень на наявність шкідливого програмного забезпечення.

- Виявлення фішингових загроз та інформування користувачів про підозрілі повідомлення.

- Блокування доступу до заражених файлів та їх ізоляція, що захищає все середовище.

Керівництво по впровадженню:

- Налаштуйте правила фільтрації електронної пошти, щоб блокувати підозрілі домени та відправників.

- Увімкніть попередження для користувачів про потенційну небезпеку натискання на посилання або завантаження вкладень.

b. Microsoft Defender для кінцевих точок: захист пристроїв та аналіз загроз

Microsoft Defender для кінцевих точок – це інструмент захисту кінцевих пристроїв, який дозволяє відстежувати та аналізувати поведінку користувачів на рівні пристрою. Це дуже важливо, оскільки атаки можуть відбуватися як на рівні користувача, так і на рівні пристрою.

Керівництво по впровадженню:

- Налаштуйте Defender для кінцевих точок на всіх корпоративних пристроях, щоб увімкнути виявлення загроз і реагування на них.

- Регулярно аналізуйте звіти про інциденти, щоб виявити та нейтралізувати потенційні ризики.

c. Microsoft Defender for Identity: моніторинг та аналіз дій користувачів

Defender for Identity дозволяє компаніям відстежувати незвичну поведінку користувачів і виявляти потенційні загрози, такі як спроби доступу до ресурсів без відповідних дозволів або дії, які можуть свідчити про внутрішню атаку.

Керівництво по впровадженню:

- Налаштуйте сповіщення про незвичні дії користувача, наприклад, входи з незвичних місць.

- Використовуйте інструменти аналізу поведінки користувачів для виявлення потенційних внутрішніх загроз.

4 Інтеграція IAM та Microsoft Defender: комплексний підхід до безпеки

Поєднання IAM та Microsoft Defender дозволяє створити повноцінну багаторівневу систему безпеки в середовищі Microsoft 365. Такий підхід дає змогу компанії комплексно убезпечити користувачів, захистити дані та контролювати доступ, мінімізуючи ризики як внутрішніх, так і зовнішніх загроз.

Приклади кроків реалізації:

- Автоматизуйте надання дозволів в IAM: визначте правила призначення дозволів, які автоматично призначають доступ користувачам на основі їхньої ролі та місцезнаходження.

- Увімкніть моніторинг загроз на рівні пристроїв та ідентичностей: Використовуйте звіти Defender та IAM для моніторингу аномальної активності та оперативного реагування на інциденти.

- Створюйте резервні копії та захищайте критичні ресурси: Регулярне резервне копіювання та створення політик доступу до критично важливих даних дозволить швидко відновити нормальну роботу в разі інцидентів.

Підсумок

Безпека користувачів і даних у середовищі Microsoft 365 вимагає підходу, який виходить за рамки простого 2FA. Впровадження IAM та вдосконалених інструментів Microsoft Defender створює комплексну стратегію захисту, яка не лише захищає від найпоширеніших загроз, але й забезпечує постійний аналіз та швидке реагування на інциденти.

Впровадження цих рішень можна здійснити самостійно, але з огляду на складність всього процесу, варто подумати про допомогу професійних компаній, що спеціалізуються на кібербезпеці, таких як jeton.pl. Такі організації можуть не тільки виконати повну конфігурацію систем безпеки, але й проконсультувати щодо подальшого розвитку політики безпеки, пристосованої до специфіки вашої організації.

Пам’ятайте, що належне впровадження безпеки – це питання не лише інструментів, але й досвідчених фахівців, які можуть використати весь їхній потенціал.