Absicherung von MS 365-Benutzern in einer unsicheren Umgebung. Warum 2FA allein nicht ausreicht und wie man den Schutz mit IAM und Microsoft Defender verstärkt

Im Zeitalter der digitalen Transformation, der Telearbeit und der Cloud-Dienste wächst die Notwendigkeit, Daten und Nutzer zu schützen. Microsoft 365 als eine der am häufigsten genutzten Remote-Arbeitsumgebungen ist einer Vielzahl von Bedrohungen ausgesetzt, die von Phishing bis zu Malware-Angriffen reichen. Die Integration der Zwei-Faktor-Authentifizierung (2FA) ist zwar ein wichtiger Schritt in Richtung Sicherheit, doch 2FA allein bietet keinen vollständigen Schutz. Dieser Artikel zeigt, wie der Schutz der Benutzer durch Identitätslösungen (IAM) und Tools wie Microsoft Defender verbessert werden kann.

Die Zwei-Faktor-Authentifizierung ist eine Schlüsselkomponente moderner Sicherheitssysteme, da sie von den Nutzern verlangt, ihre Identität mit zwei unabhängigen Komponenten zu bestätigen, z. B. mit einem Passwort und einem Code aus einer Authentifizierungsanwendung. Dadurch wird sichergestellt, dass selbst wenn das Passwort von einem Angreifer abgefangen wird, ohne den zusätzlichen Code kein Zugriff auf das Konto möglich ist.

1. Zwei-Faktor-Authentifizierung (2FA) – warum ist sie nur der erste Schritt?

Allerdings bietet 2FA allein keinen vollständigen Schutz. Hier sind die Hauptgründe dafür:

- Anfälligkeit für Phishing: Einige Formen der 2FA, wie SMS, können von Angreifern abgefangen werden.

- Verlust des Authentifizierungsgeräts: Wenn ein Telefon oder Gerät mit einer Authentifizierungs-App verloren geht, hat der Nutzer möglicherweise Schwierigkeiten, auf sein Konto zuzugreifen.

- Sicherheitseinschränkungen bei schwachen Passwörtern: 2FA schützt nicht vor der Verwendung von einfachen, leicht zu erratenden Passwörtern, die für Brute-Force-Angriffe anfällig sein können.

Während die Implementierung von 2FA ein wichtiger Bestandteil des Benutzerschutzes ist, sollten Unternehmen noch einen Schritt weiter gehen und ein vollständiges Identitätsmanagement (IAM) und den Einsatz fortschrittlicher Tools wie Microsoft Defender in Betracht ziehen.

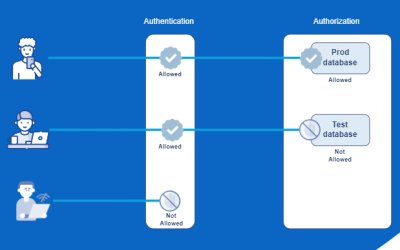

2. die Verbesserung der Benutzersicherheit mit Identitäts- und Zugriffsmanagement (IAM)

Identitäts- und Zugriffsmanagement (IAM) ist ein umfassender Satz von Tools und Strategien, die es Unternehmen ermöglichen, Benutzeridentitäten und den Zugriff auf Ressourcen auf einer viel fortschrittlicheren Ebene zu verwalten als herkömmliche 2FA. Hier erfahren Sie, wie IAM die Sicherheit verbessern kann:

a. Starke Grundsätze für Passwörter und deren Durchsetzung

Eines der Schlüsselelemente von IAM ist die Erzwingung starker Passwörter. Passwörter können zwar abgefangen werden, aber starke Passwörter minimieren das Risiko, sie zu knacken. Mit IAM-Systemen können Unternehmen Regeln für die Mindestlänge, die Komplexität und die Häufigkeit der Änderung von Passwörtern festlegen.

Anleitung zur Umsetzung:

- Legen Sie Richtlinien für die Mindestanzahl von Zeichen fest (z. B. mindestens 12 Zeichen).

- Achten Sie auf die Verwendung von Großbuchstaben, Zahlen und Sonderzeichen.

- Schränken Sie die Wiederverwendung von Passwörtern ein und ändern Sie diese regelmäßig (z. B. alle 90 Tage).

b. Blockierung der Anmeldung nach erfolglosen Authentifizierungsversuchen

Mit dem IAM-System können Sie eine Kontosperrung nach mehreren erfolglosen Anmeldeversuchen festlegen. Diese Art der Sicherheit verhindert Brute-Force-Angriffe, bei denen versucht wird, Passwörter zu erraten.

Anleitung zur Umsetzung:

- Richten Sie eine Kontosperre nach 5-10 fehlgeschlagenen Anmeldeversuchen ein.

- Legen Sie eine temporäre Sperre fest, so dass der Benutzer es erst nach einer bestimmten Zeit erneut versuchen kann, oder verlangen Sie die manuelle Entsperrung durch einen Administrator.

c. Rollenbasierte Zugriffskontrolle (RBAC)

Mit IAM können Sie kontrollieren, wer auf was in Ihrer Microsoft 365-Umgebung Zugriff hat. Indem Sie Benutzern Rollen mit minimalem Zugriff zuweisen, begrenzen Sie die Anzahl der Personen, die volle administrative Rechte haben.

Anleitung zur Umsetzung:

- Erstellen Sie Benutzergruppen auf der Grundlage ihrer Rollen und weisen Sie ihnen nur die erforderlichen Berechtigungen zu.

- Regelmäßige Überprüfung und Aktualisierung der Benutzerrollen, um den aktuellen Geschäftsanforderungen gerecht zu werden.

3) Microsoft Defender: Erweiterter Schutz vor Bedrohungen

Microsoft Defender bietet eine breite Palette von Tools zum Schutz Ihrer Microsoft 365-Umgebung vor einer Vielzahl von Bedrohungen, wie Phishing-Angriffe, Malware und Ransomware. In Kombination mit IAM schafft Defender ein Schutzsystem, das das Risiko minimiert und die Benutzer in jeder Phase schützt.

a. Microsoft Defender für Office 365: Erkennung von E-Mail- und Dateibedrohungen

Microsoft Defender für Office 365 bietet erweiterte Funktionen zum Schutz von E-Mails und Daten, die in einer Cloud-Umgebung gespeichert sind:

- Scannen von E-Mails und Anhängen auf Malware.

- Erkennen von Phishing-Bedrohungen und Informieren der Nutzer über verdächtige Nachrichten.

- Blockierung des Zugriffs auf infizierte Dateien und deren Isolierung, wodurch die gesamte Umgebung geschützt wird.

Anleitung zur Umsetzung:

- Konfigurieren Sie E-Mail-Filterregeln, um verdächtige Domänen und Absender zu blockieren.

- Aktivieren Sie Warnungen für Benutzer über die potenziellen Gefahren beim Klicken auf Links oder beim Herunterladen von Anhängen.

b. Microsoft Defender for Endpoint: Geräteschutz und Bedrohungsanalyse

Microsoft Defender for Endpoint ist ein Tool zum Schutz von Endgeräten, das die Überwachung und Analyse des Benutzerverhaltens auf Geräteebene ermöglicht. Dies ist von entscheidender Bedeutung, da Angriffe sowohl von der Benutzer- als auch von der Geräteebene ausgehen können.

Anleitung zur Umsetzung:

- Konfigurieren Sie Defender for Endpoint auf allen Geräten des Unternehmens, um Bedrohungen zu erkennen und darauf zu reagieren.

- Regelmäßige Analyse von Zwischenfallberichten, um potenzielle Risiken zu ermitteln und zu neutralisieren.

c. Microsoft Defender for Identity: Überwachung und Analyse von Benutzeraktivitäten

Defender for Identity ermöglicht es Unternehmen, ungewöhnliches Benutzerverhalten zu überwachen und potenzielle Bedrohungen zu erkennen, z. B. Zugriffsversuche auf Ressourcen ohne die entsprechenden Berechtigungen oder Aktionen, die auf einen internen Angriff hindeuten könnten.

Anleitung zur Umsetzung:

- Richten Sie Benachrichtigungen für ungewöhnliche Benutzeraktivitäten ein, z. B. für Anmeldungen von ungewöhnlichen Orten aus.

- Verwenden Sie Tools zur Analyse des Nutzerverhaltens, um potenzielle Insider-Bedrohungen zu erkennen.

4 Integration von IAM und Microsoft Defender: Ein umfassender Ansatz für die Sicherheit

Die Kombination von IAM und Microsoft Defender ermöglicht die Schaffung eines vollständigen, mehrstufigen Sicherheitssystems in einer Microsoft 365-Umgebung. Dieser Ansatz ermöglicht es dem Unternehmen, Benutzer umfassend zu sichern, Daten zu schützen und den Zugriff zu kontrollieren, um das Risiko von internen und externen Bedrohungen zu minimieren.

Beispielhafte Umsetzungsschritte:

- Automatisieren Sie die Vergabe von Berechtigungen in IAM: Definieren Sie Regeln für die Zuweisung von Berechtigungen, die Benutzern auf der Grundlage ihrer Rolle und ihres Standorts automatisch Zugriff gewähren.

- Aktivieren Sie die Überwachung von Bedrohungen auf der Geräte- und Identitätsebene: Verwenden Sie Defender- und IAM-Berichte, um abnormale Aktivitäten zu überwachen und schnell auf Vorfälle zu reagieren.

- Erstellen Sie Backups und sichern Sie kritische Ressourcen: Regelmäßige Backups und die Erstellung von Richtlinien für den Zugriff auf kritische Daten ermöglichen eine schnelle Wiederherstellung und die Wiederaufnahme des normalen Betriebs bei Zwischenfällen.

Zusammenfassung

Die Benutzer- und Datensicherheit in einer Microsoft 365-Umgebung erfordert einen Ansatz, der über 2FA allein hinausgeht. Die Implementierung von IAM und fortschrittlichen Microsoft Defender-Tools schafft eine umfassende Schutzstrategie, die nicht nur vor den häufigsten Bedrohungen schützt, sondern auch eine laufende Analyse und schnelle Reaktion auf Vorfälle ermöglicht.

Die Implementierung dieser Lösungen kann von Ihnen selbst durchgeführt werden, aber angesichts der Komplexität des gesamten Prozesses lohnt es sich, die Unterstützung professioneller Unternehmen in Betracht zu ziehen, die sich auf Cybersicherheit spezialisiert haben, wie jeton.pl. Diese Unternehmen können nicht nur die vollständige Konfiguration von Sicherheitssystemen durchführen, sondern auch bei der Weiterentwicklung von Sicherheitsstrategien beraten, die auf die Besonderheiten Ihrer Organisation zugeschnitten sind.

Denken Sie daran, dass die ordnungsgemäße Umsetzung von Sicherheitsmaßnahmen nicht nur eine Frage von Werkzeugen ist, sondern auch von erfahrenen Fachleuten, die ihr volles Potenzial ausschöpfen können.