ZTAM

Heutzutage ist IT-Sicherheit für jedes Unternehmen eine Priorität. Herkömmliche Methoden wie VPNs werden angesichts der zunehmenden Cyber-Bedrohungen immer weniger wirksam. Aus diesem Grund entscheiden sich immer mehr Unternehmen für moderne Lösungen wie Zero Trust Access Management (ZTAM). In diesem Artikel beschreiben wir, wie wir Zero Trust Access Management bei einem unserer Kunden eingeführt haben, welche Vorteile es bietet und warum sich der Kunde für diese Technologie entschieden hat.

Was ist Zero Trust Access Management?

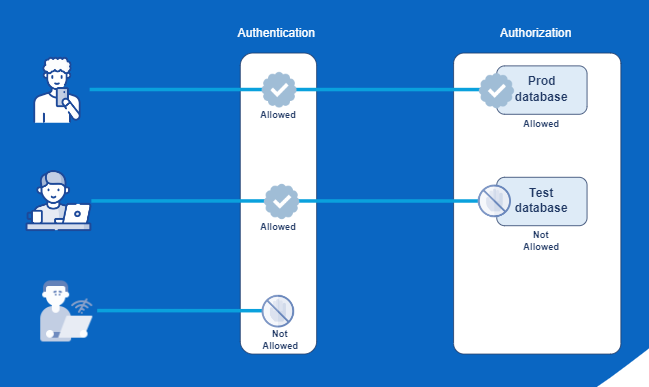

Zero Trust Access Management ist ein Ansatz für die IT-Sicherheit, der davon ausgeht, dass keiner Person und keinem Gerät standardmäßig vertraut werden sollte, unabhängig davon, ob sie sich innerhalb oder außerhalb des Unternehmensnetzes befinden. In der Praxis bedeutet dies, dass jeder Benutzer und jedes Gerät vor dem Zugriff auf Unternehmensressourcen autorisiert und authentifiziert werden muss. Dieses System umfasst verschiedene Technologien wie Multi-Faktor-Authentifizierung (MFA), identitätsbasierte Zugangskontrolle, Netzwerksegmentierung und kontinuierliche Aktivitätsüberwachung.

Vorteile von Zero Trust Access Management

- Erhöhte Sicherheit: ZTAM minimiert das Risiko eines unbefugten Zugriffs, indem es die Identitäten von Benutzern und Geräten gründlich überprüft. Dadurch wird die Möglichkeit von Phishing-Angriffen, Brute-Force- und anderen Infiltrationsmethoden verringert.

- Granulare Zugangskontrolle: Mit diesem System können Sie genau festlegen, wer Zugriff auf was hat. Dies ermöglicht eine bessere Verwaltung der Berechtigungen und schränkt den Zugang auf die notwendigen Ressourcen ein.

- Flexibilität und Skalierbarkeit: Zero Trust ist leicht skalierbar, d. h. es kann sowohl in kleinen Unternehmen als auch in großen Konzernen eingesetzt werden. Dank seiner Flexibilität lässt es sich an die spezifischen Bedürfnisse einer Organisation anpassen.

- Schutz vor internen Bedrohungen: Bei herkömmlichen Methoden wird davon ausgegangen, dass die Bedrohungen hauptsächlich von außen kommen. ZTAM beseitigt diese Annahme und ermöglicht einen wirksameren Schutz gegen interne Bedrohungen, wie z. B. illoyale Mitarbeiter.

- Verbesserte Einhaltung von Vorschriften: Viele Branchen müssen strenge Datenschutzvorschriften einhalten. Zero Trust hilft mit fortschrittlichen Sicherheitsmechanismen und genauer Aktivitätsverfolgung, diese Anforderungen zu erfüllen.

Warum hat sich unser Kunde für Zero Trust Access Management entschieden?

Unser Kunde, ein Unternehmen aus dem Finanzsektor, stand vor mehreren Sicherheitsherausforderungen. Das herkömmliche VPN-System bot keinen ausreichenden Schutz vor fortgeschrittenen Cyber-Bedrohungen und war komplex und zeitaufwändig zu verwalten. Darüber hinaus musste das Unternehmen strenge gesetzliche Anforderungen an den Datenschutz einhalten.

Nach einer gründlichen Analyse der verfügbaren Lösungen entschieden wir uns gemeinsam mit dem Kunden für die Einführung von Zero Trust Access Management. Die wichtigsten Faktoren, die diese Entscheidung beeinflussten, waren:

- Die Notwendigkeit einer besseren Zugangskontrolle: ZTAM ermöglicht eine genaue Verwaltung der Berechtigungen, was für die Sicherheit der Finanzdaten von entscheidender Bedeutung war.

- Eliminierung von VPN-Schwachstellen: Herkömmliche VPNs sind anfällig für verschiedene Arten von Angriffen, wie z. B. das Abfangen von Sitzungen. Zero Trust eliminiert diese Risiken durch kontinuierliche Identitätsüberprüfung.

- Regulatorische Anforderungen: Das Zero Trust System erleichtert die Einhaltung gesetzlicher Vorschriften durch fortschrittliche Berichts- und Überwachungsmechanismen.

Prozess der Umsetzung

Die Implementierung von Zero Trust Access Management bei dem Kundenunternehmen war ein mehrstufiger Prozess:

- Analyse und Planung: Wir haben eine detaillierte Analyse der bestehenden Infrastruktur durchgeführt und die wichtigsten zu schützenden Güter ermittelt.

- Technologieauswahl: Wir haben die besten Technologien und Tools zur Umsetzung von Zero Trust identifiziert, darunter Lösungen für MFA, Identitätsmanagement und Netzwerksegmentierung.

- Implementierung: Wir integrierten die ausgewählten Technologien in die bestehende IT-Infrastruktur des Kunden und konfigurierten die Zugriffs- und Authentifizierungsrichtlinien.

- Schulung und Support: Wir schulten die Mitarbeiter des Kunden im Umgang mit dem neuen System und leisteten in den ersten Wochen technische Unterstützung.

- Überwachung und Optimierung: Nach der Implementierung des Systems haben wir dessen Leistung laufend überwacht und die notwendigen Optimierungen vorgenommen.

Zusammenfassung

Die Implementierung von Zero Trust Access Management anstelle eines herkömmlichen VPN im Unternehmen unseres Kunden brachte zahlreiche Vorteile mit sich, darunter erhöhte Sicherheit, bessere Zugangskontrolle und Einhaltung gesetzlicher Vorschriften. Das Zero Trust System erwies sich als moderne und effektive Lösung, die alle Erwartungen des Kunden erfüllte. In einer Zeit zunehmender Cyber-Bedrohungen wird dieser Sicherheitsansatz zu einer Notwendigkeit für jedes Unternehmen, das seine Daten und Vermögenswerte wirksam schützen will.

Wenn auch Ihr Unternehmen auf der Suche nach modernen IT-Sicherheitslösungen ist, wenden Sie sich an uns. Wir können Ihnen helfen, Zero Trust Access Management zu implementieren, um ein Höchstmaß an Schutz zu gewährleisten. IT-Outsourcing ist unsere Spezialität, daher helfen wir Ihrem Unternehmen bei Bedarf auch in diesem Bereich.